Also, ich hab mich ja noch lustig gemacht darüber. Aber: Wer nur flüchtig liest oder treudoof überall klickt, wo ein Link ist, der ist womöglich sein Geld los. Denn hinter dieser Mail, die so lächerlich daherkommt, steckt richtig viel Arbeit für ein betrügerisches System.

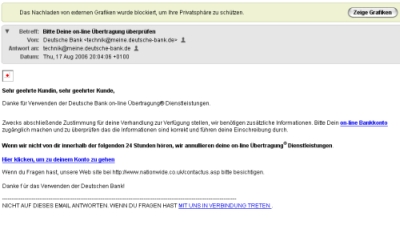

Um diese Mail hier geht es: (Klick für groß)

Harmlos? Sicher, wenn man den Text liest, merkt man schnell, dass die Mail nicht von einer Bank kommen kann. Klickt man trotzdem auf den Link, kommt man zu einer Website auf dem Server meinedeutsche-bank.info. Diese Website leitet direkt weiter zu einer Subdomain bei t3gazspares.com. Und dort wird’s interessant. Dort wartet nämlich exakt die gleiche Onlinebanking-Maske wie bei der echten Deutschen Bank. Bis auf einen feinen Unterschied.

Man vergleiche.

Original-Anmeldemaske der Deutschen Bank: (Klick für groß)

Phishing-Anmeldemaske, die sich als Deutsche Bank ausgibt: (Klick für groß)

Unterschied erkannt? Richtig, die Phishing-Website will neben der Pin auch eine TAN zum Einloggen. Wer hier seine TAN-Liste zückt, ist womöglich bald arm dran. Aber nur womöglich, denn auch die Deutsche Bank hat mittlerweile iTAN eingeführt. Bei diesem Verfahren sind die TANs durchnummeriert. Pro Überweisung will die Banking-Site dann eine bestimmte TAN haben. Sicher – ein hundertprozentiger Schutz ist das auch nicht.

Technisch gesehen ist die Website gut gemacht – der größte Teil des Contents wird einfach von der Website der Deutschen Bank geladen. So auch die Sicherheitstipps, die ganz klar besagen, dass eine TAN zum Einloggen nicht nötig ist…

Mittlerweile trudelt hier die fünfte Mail dieser Art ein. Zwischenzeitlich scheint man auch mal die Subdirectory gewechselt zu haben, denn der Link der ersten Mail führt ins Leere.

Mal schauen, was man so rausfindet… Die Website meinedeutsche-bank.info, auf der die Weiterleitung eingerichtet ist, ist offenbar erst am 17.8. eingerichtet worden. Registrant ist eine gewisse Gina Johnson, 3574 Star Shower Court, Huntington Beach. Huntington Beach ist ein Surferparadies in den USA, im Bundesstaat Kalifornien. Fragt sich, warum im Whois-Eintrag als Länderkürzel UZ (Usbekistan) und die Telefonvorwahl mit +44 (Großbritannien) eingetragen wurden…

Die Website t3gazspares.com, auf der die gefälschte Anmeldemaske liegt, gehört offenbar einem Paar, das auf Busse steht. Und die sicher ganz ahnungslos sind, was auf ihrer Website so abgeht. Oder wissen sie mehr? Ihre Website wird in Großbritannien gehosted und sie leben offenbar auch dort.

Was ich sagen will: Passt schön auf, wo ihr klickt.

Und immernoch fallen Leute darauf herein… Es ist unglaublich, wie hier gezeigt sind zwar die Eingabemasken sehr authentisch, aber die emails sollten doch jeden abschrecken. Mal ganz abgesehen davon, dass mittlerweile auch jeder wissen sollte, dass man die sensiblen Daten natürlich nicht einfach irgendwo einträgt. Na da werden Deutsche Bank und co. wohl noch einiges an Aufklärungsarbeit zu leisten haben, bevor die Betrüger nicht mehr auf Ihre Kosten kommen.